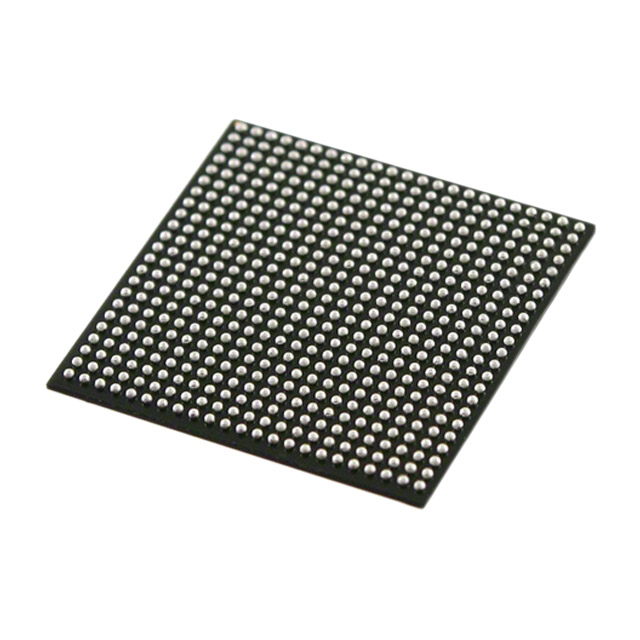

قطعات الکترونیکی XCVU13P-2FLGA2577I تراشه های آی سی مدارهای مجتمع آی سی FPGA 448 I/O 2577FCBGA

ویژگی های محصول

| تایپ کنید | شرح |

| دسته بندی | مدارهای مجتمع (IC) |

| Mfr | AMD Xilinx |

| سلسله | Virtex® UltraScale+™ |

| بسته | سینی |

| بسته استاندارد | 1 |

| وضعیت محصول | فعال |

| تعداد LAB/CLB | 216000 |

| تعداد عناصر/سلول های منطقی | 3780000 |

| مجموع بیت های RAM | 514867200 |

| تعداد ورودی/خروجی | 448 |

| تامین کننده ولتاژ | 0.825 ~ 0.876 ولت |

| نوع نصب | نصب سطحی |

| دمای عملیاتی | -40 درجه سانتی گراد ~ 100 درجه سانتی گراد (TJ) |

| بسته / مورد | 2577-BBGA، FCBGA |

| بسته دستگاه تامین کننده | 2577-FCBGA (52.5×52.5) |

| شماره محصول پایه | XCVU13 |

وسایل امنیتی همچنان در حال تکامل هستند

نسل بعدی پیادهسازیهای امنیت شبکه به تکامل خود ادامه میدهد و تغییر معماری از پشتیبانگیری به پیادهسازی درون خطی را تجربه میکند.با شروع استقرار 5G و افزایش تصاعدی تعداد دستگاههای متصل، نیاز فوری سازمانها به بازبینی و اصلاح معماری مورد استفاده برای پیادهسازی امنیتی وجود دارد.نیازهای توان عملیاتی و تأخیر 5G شبکه های دسترسی را متحول می کند، در حالی که در عین حال به امنیت بیشتری نیاز دارد.این تکامل باعث ایجاد تغییرات زیر در امنیت شبکه می شود.

1. توان عملیاتی امنیتی L2 (MACSec) و L3 بالاتر.

2. نیاز به تحلیل مبتنی بر سیاست در سمت لبه/دسترسی

3. امنیت مبتنی بر برنامه که به توان عملیاتی و اتصال بالاتر نیاز دارد.

4. استفاده از هوش مصنوعی و یادگیری ماشین برای تجزیه و تحلیل پیش بینی و شناسایی بدافزار

5. پیاده سازی الگوریتم های رمزنگاری جدید که باعث توسعه رمزنگاری پس کوانتومی (QPC) می شود.

همراه با الزامات فوق، فناوریهای شبکه مانند SD-WAN و 5G-UPF به طور فزایندهای در حال استفاده هستند که نیاز به اجرای برش شبکه، کانالهای VPN بیشتر و طبقهبندی بستههای عمیقتر دارد.در نسل فعلی پیاده سازی های امنیت شبکه، بیشتر امنیت برنامه ها با استفاده از نرم افزارهای در حال اجرا بر روی CPU انجام می شود.در حالی که عملکرد CPU از نظر تعداد هستهها و قدرت پردازش افزایش یافته است، نیازهای افزایش توان پردازشی هنوز با اجرای نرمافزار خالص قابل حل نیست.

الزامات امنیتی برنامه مبتنی بر خط مشی به طور مداوم در حال تغییر است، بنابراین اکثر راه حل های موجود فقط می توانند مجموعه ای ثابت از هدرهای ترافیک و پروتکل های رمزگذاری را مدیریت کنند.با توجه به این محدودیتهای نرمافزاری و پیادهسازیهای ثابت مبتنی بر ASIC، سختافزار قابل برنامهریزی و انعطافپذیر راهحل مناسبی برای پیادهسازی امنیت برنامههای مبتنی بر سیاست ارائه میکند و چالشهای تاخیر سایر معماریهای مبتنی بر NPU قابل برنامهریزی را حل میکند.

SoC انعطاف پذیر دارای یک رابط شبکه کاملاً سخت شده، IP رمزنگاری، و منطق و حافظه قابل برنامه ریزی برای پیاده سازی میلیون ها قانون خط مشی از طریق پردازش برنامه های حالت دار مانند TLS و موتورهای جستجوی عبارت منظم است.

دستگاه های تطبیقی انتخاب ایده آلی هستند

استفاده از دستگاههای Xilinx در دستگاههای امنیتی نسل بعدی نه تنها به مسائل مربوط به توان عملیاتی و تأخیر میپردازد، بلکه مزایای دیگر شامل فعال کردن فناوریهای جدید مانند مدلهای یادگیری ماشین، لبه سرویس دسترسی امن (SASE) و رمزگذاری پس کوانتومی است.

دستگاههای Xilinx بستر ایدهآلی برای شتاب سختافزاری این فناوریها را فراهم میکنند، زیرا الزامات عملکرد را نمیتوان با پیادهسازیهای تنها نرمافزار برآورده کرد.Xilinx به طور مداوم در حال توسعه و ارتقاء IP، ابزارها، نرم افزارها و طرح های مرجع برای راه حل های امنیتی شبکه موجود و نسل بعدی است.

علاوه بر این، دستگاههای Xilinx معماریهای حافظه پیشرو در صنعت را با IP جستجوی نرم طبقهبندی جریان ارائه میکنند که آنها را به بهترین انتخاب برای امنیت شبکه و برنامههای فایروال تبدیل میکند.

استفاده از FPGA به عنوان پردازنده ترافیک برای امنیت شبکه

ترافیک به و از دستگاه های امنیتی (دیوار آتش) در سطوح مختلف رمزگذاری می شود و رمزگذاری/رمزگشایی L2 (MACSec) در گره های شبکه لایه پیوند (L2) (سوئیچ ها و روترها) پردازش می شود.پردازش فراتر از L2 (لایه MAC) معمولاً شامل تجزیه عمیق تر، رمزگشایی تونل L3 (IPSec) و ترافیک SSL رمزگذاری شده با ترافیک TCP/UDP است.پردازش بسته شامل تجزیه و طبقه بندی بسته های ورودی و پردازش حجم ترافیک بزرگ (1-20M) با توان عملیاتی بالا (25-400Gb/s) است.

با توجه به تعداد زیادی منابع محاسباتی (هسته) مورد نیاز، NPU ها را می توان برای پردازش بسته با سرعت نسبتاً بالاتر استفاده کرد، اما پردازش ترافیک مقیاس پذیر با تاخیر کم و با کارایی بالا امکان پذیر نیست زیرا ترافیک با استفاده از هسته های MIPS/RISC و زمان بندی چنین هسته هایی پردازش می شود. بر اساس در دسترس بودن آنها دشوار است.استفاده از وسایل امنیتی مبتنی بر FPGA می تواند به طور موثر این محدودیت های معماری مبتنی بر CPU و NPU را از بین ببرد.

.png)